DAPINNA.COM

Assistenza - Assemblaggio - Vendita - Siti Web

Assistenza

Offriamo servizi di Assistenza Informatica per sistemi Client e Server, sia su piattaforma Windows che Linux. I nostri servizi includono rimozione di virus, reinstallazione del sistema operativo, recupero dati, configurazione di reti, Consulenza e molto altro, anche attraverso la Teleassistenza. Inoltre, forniamo assistenza per smartphone e tablet.

Assemblaggio

Assembliamo Computer Fissi su Misura per soddisfare le esigenze di ogni cliente, dalla scelta della CPU alla Scheda Madre, dalla RAM ai velocissimi SSD, dagli Alimentatori alle Schede Video, nonché il Software: Windows e/o Linux. Offriamo garanzia di 24 mesi anche per le Aziende.

Vendita

Presso DAPINNA.COM, accettiamo ordini per la vendita di una vasta gamma di prodotti informatici, inclusi PC Fissi e Portatili, Stampanti e Scanner, prodotti per il networking, Backup, Pendrive e altri accessori, Consumabili, Smartphone e Tablet, nonché software di sistema, applicativi e Antivirus.

Siti Web

Offriamo servizi di creazione Siti Web su misura per ogni esigenza: realizziamo siti web Statici, Dinamici (Joomla!, Wordpress) ed Ecommerce (Prestashop), con una grafica professionale e un'esperienza utente intuitiva. Inoltre, ci occupiamo della cura dell'ottimizzazione SEO, delle campagne PayPerClick e delle relative Landing Page.

Iscriti alla Newsletter

Riceverai: News, Avvisi di Sicurezza e Promozioni

Ultimi 3 Articoli

Alexa+ arriva in Italia: scopri se i tuoi dispositivi sono pronti per l’Intelligenza Artificiale

Vuoi provare la nuova frontiera dell'assistente vocale di casa Amazon? Alexa+ sta per arrivare (l'attivazione sarà graduale) e promette di trasformare il tuo modo di interagire con la domotica.

Leggi tutto👉 Inizi...

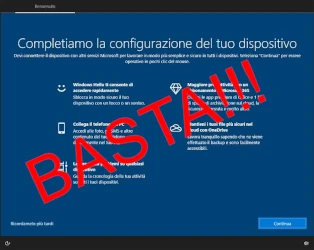

Disabilitiamo la schermata di Windows 10/11 che ci cambia il browser predefinito

Sono convinto che Microsoft, con Windows 10 e 11, abbia fatto tutto sommatto un ottimo lavoro. Il sistema Operativo è stabile e sfrutta al meglio le nuove tecnologie. Se non fosse per quel piccolo pro...

Sono convinto che Microsoft, con Windows 10 e 11, abbia fatto tutto sommatto un ottimo lavoro. Il sistema Operativo è stabile e sfrutta al meglio le nuove tecnologie. Se non fosse per quel piccolo pro...Aruba OTP - Impossibile proseguire con la crezione del nuovo utente

La settimana scorsa una cliente mi ha chiesto aiuto per un problema con l'APP Aruba OTP usata per l'autenticazione a due fattori delle SPID di Aruba. In pratica, in fase di avvio della fotocamera per ...

Leggi tuttoUltime Notizie

- Alexa+ arriva in Italia: scopri se i tuoi dispositivi sono pronti per l’Intelligenza Artificiale 19 Aprile 2026

- Disabilitiamo la schermata di Windows 10/11 che ci cambia il browser predefinito 29 Ottobre 2023

- Aruba OTP - Impossibile proseguire con la crezione del nuovo utente 09 Gennaio 2022

- Facebook e i blocchi senza motivazione 05 Luglio 2021

- Aggiornamento a Windows 10 13 Ottobre 2020

DAPINNA.COM

Assistenza - Assemblaggio - Vendita - Siti Web