Versione Breve: Disabilitate nei Vostri Browser, come impostazione predefinita, i Plugin di Java e Flash Player, perché potrebbero essere un veicolo per virus di tipo Ransomware (cioè quelli che criptano i dati e chiedono un riscatto), di tipo nuovo chiamato TeslaCript, che non arriva tramite Mail ma navigando sul Web. E non dimenticate di fare un backup regolare dei dati importanti, tenendo il disco esterno scollegato o spento (o se usate un NAS impostarlo in modo che la cartella di Backu non sia scrivibile dal vostro utente). E ovviamente installate un buon antivirus (no, quelli gratuiti non sono buoni antivirus).

Versione Breve: Disabilitate nei Vostri Browser, come impostazione predefinita, i Plugin di Java e Flash Player, perché potrebbero essere un veicolo per virus di tipo Ransomware (cioè quelli che criptano i dati e chiedono un riscatto), di tipo nuovo chiamato TeslaCript, che non arriva tramite Mail ma navigando sul Web. E non dimenticate di fare un backup regolare dei dati importanti, tenendo il disco esterno scollegato o spento (o se usate un NAS impostarlo in modo che la cartella di Backu non sia scrivibile dal vostro utente). E ovviamente installate un buon antivirus (no, quelli gratuiti non sono buoni antivirus).

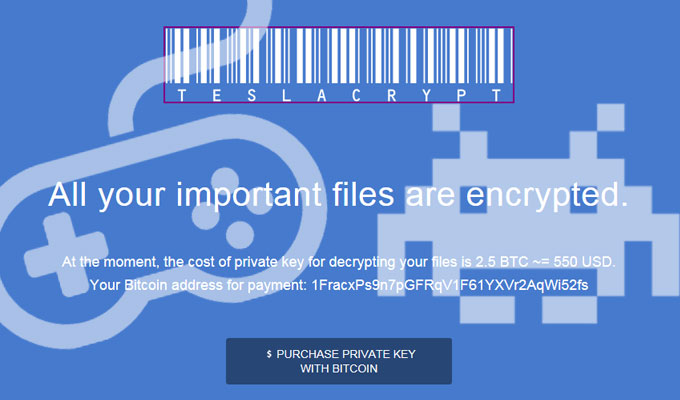

Versione Estesa: In questi giorni sento spesso che conoscenti di Amici e Clienti si sono presi una versione di un "Ransomware", cioè un Virus che cripta tutti i file del Computer e poi chiede un riscatto per ottenere la chiave di decrittazione.

Generalmete i virus Ransomware arrivano tramite email, camuffatti da una finta fattura o qualcosa di analogo. L'utente ignaro o distratto è convinto di aprire un normale documento (es. un file di Testo o un PDF) invece avvia un eseguibile (cioè un programma, il virus [e qui un buon 50% di colpa la possiamo dare alla Microsoft che, da Windows XP in poi, ha deciso di nascondere le estensioni dei file come impostazione predefinita]) e il gioco è fatto. Il Virus scarica da un server la parte pubblica di una chiave di criptazione, di solito a 2048 bit (la parte privata rimane sul server) e inizia a criptare tutti i file che riconosce come documenti, immagini, database etc. Tutti i file criptati con questa chiave pubblica sono decriptabili SOLO con la relativa chiave privata che i criminali cederanno solo dopo aver ricevuto un importo in Bitcoin (una valuta elettronica irrintracciabile). Spesso dopo un certo numero di ore le chiavi private vengono cancellate rendendo quindi praticamente impossibile la decrittazione.

Ho pensato che sarebbe passato poco tempo perché questo tipo di virus passasse dall'usare la mail come veicolo di infezione alla semplice navigazione sul Web e infatti girano già le prime notizie (leggi qui in inglese) di un Ransomware chiamato TeslaCript. In sintesi l'infezione arriva tramie un sito Web realizzato con un CMS (come Joomla! o Wordpress, ma non diamo la colpa a loro) che vengono iniettati con del codice Javascript malevolo che a sua volta scarica, sulle paine visualizzate, un iframe per mostrare banner e/o infettare i visitatori del sito. È bene precisare che vengono infettati siti Joomla! e Wordpress che non sono mantenuti aggiornati, una cosa equivalente a non installare gli aggiornamenti di Windows; se un sito viene mantenuto aggiornato normalmente non corre nessun pericolo.

Siamo arrivati al punto che il visitatore si infetta visualizzando un sito. Ma perché succede questo se NON esegue volontariamente nessun programma scaricato dal sito? La risposta è semplice: tramite un exploit, ovvero sfruttando da parte del sito infettato, una vulnerabilità di un Software (di solito un Plugin di un Browser) per eseguire del codice non previsto, cosa molto semplice quando si prendeno di mira i Plugin Java e Flash Player (ma non solo, anche Adobe Reader, Silver Light etc) , anche nelle loro ultimissime versioni, perché si sono rilevati dei veri e propri colabrodo, tanto che i Browser Mozilla Firefox e Google Chrome hanno deciso, in modo predefiintito di disabilitarli e chiedere all'utente di volta in volta se abilitarli o meno. Ormai l'utilizzo di questi plugin è da considerarsi deprecato (purtroppo so di alcune banche che richiedono Java per l'autenticazione o per eseguire funzioni tipo i Bonifici).

Le cose da fare per proteggerci da questi pericoli sono abbastanza semplici, ma se non siete capaci o non siete sicuri di aver capito cosa e come farlo è meglio rivolgersi ad un esperto di sicurezza informatica:

- Fare regolarmente il BackUp dei dati. Molti mi chiedono cosa significa... semplicemente copiare i dati da un altra parte per poi poterli recuperare se necessario. Può essere una Pendrive USB o meglio su un Disco Esterno o ancora meglio su un Disco di Rete (NAS). Non basta, occorre anche scollegare il disco USB o inibire al nostro utente l'accesso nel disco di rete, alla cartelle di Backup (ovviamente l'utente backup avrà accesso), per evitare che il Virus Ransomware possa criptare anche il Backup vanificando l'operazione.

- Prefibilmente disinstallare oppure impostare per essere attivati su richiesta i Plugin Java e Flash Player e altri a rischio), attivandoli solo nei siti sicuri quando richiesto e solo se indispensabili.

- Installare un buon antivirus commerciale (io uso NOD32 e sono anche rivenditore) e diffidare dagli Antivirus gratuiti, in genere non sono dei buoni antivirus, specie poi se l'utente non è esperto.